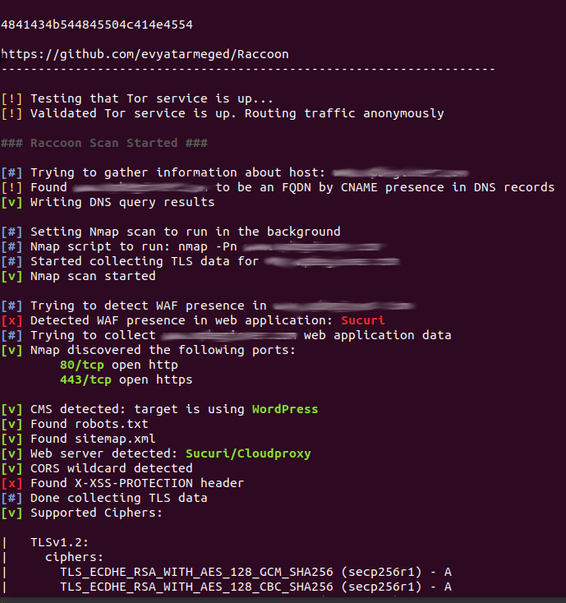

Raccoon是一款用于侦察和信息收集的工具。它将为我们完成从获取DNS记录,TLS数据,WHOIS信息检索,WAF存在检测以及目录爆破,子域枚举等所有操作。每次扫描结果都将会输出保存到相应的文件中。

Raccoon的大部分扫描都是独立进行的,并且也不依赖于彼此间的结果,它主要利用的是Python的asyncio来异步执行大部分的扫描。Raccoon支持通过Tor/Proxies进行匿名路由。另外,它使用的默认字典列表来自Secpsts存储库(用于URL fuzzing和子域发现),但你也可以将其它列表作为参数传递给它。

主要特征

DNS详细信息

使用DNS垃圾站的DNS可视化映射

WHOIS信息

TLS数据 – 支持的密码,TLS版本,证书详细信息和SAN

端口扫描

服务和脚本扫描

URL模糊测试和目录/文件检测

子域名枚举 – 使用Google dorking,DNS垃圾站查询,SAN发现和暴力河蟹

Web应用程序数据检索:

CMS检测

Web服务器信息和X-Powered-By

robots.txt和站点地图提取

Cookie检查

提取所有模糊URL

发现HTML表单

检索所有电子邮件地址

检测已知的WAF

支持通过Tor / Proxies进行匿名路由

使用asyncio来提高性能

将输出保存到文件 – 按文件夹和文件分隔目标

后续支持

1. 支持多个主机(从文件中读取)

2. OWASP漏洞扫描(RFI,RCE,XSS,SQp等)

3. SearchSploit查找结果

4. IP范围支持

5. CIDR notation支持

6. 更多的输出格式支持

安装方法

最新稳定版的安装

pip install raccoon-scanner

GitHub存储库克隆安装

git clone https://github.com/evyatarmeged/Raccoon.git cd Raccoon python raccoon_src/main.py

环境要求

Raccoon端口扫描会调用Nmap,以及会用到它的一些脚本和功能。因此在运行Raccoon之前,请务必先安装Nmap。

OpenSSL在TLS/SSL扫描时会用到,因此也应该提前安装好。

详细信息移步项目开源地址查看:https://github.com/evyatarmeged/Raccoon